„Botrány!” – ezt tehetjük, ha nem akarjuk, hogy az orrunknál fogva vezessenek bennünket (VIDEÓ)

Nagyon egyszerű a recept.

Egyre több ország fejleszt ki és használ mind gyakrabban különböző „kiber-hadászati” képességeket. Az újra és újra felbukkanó kibertámadásokkal kapcsolatos hírek rávilágítanak arra, hogy az ilyen típusú kiber-incidensek komoly fenyegetést jelentenek nem csak a gazdasági szereplők, de a nemzetközi béke és biztonság fennállására is. A legdrámaibb sikeres támadások mögött ugyanis döntő többségben bizonyos – a híradásokban gyakran felbukkanó – országok kormányai állnak.

Szerzők: Santo Martin és Bácsi Attila

A kibertámadások növekedése világszerte, így nálunk is komoly aggodalomra ad okot, mivel egyre súlyosabbak, és kezdik megcélozni a nagy közműszolgáltatókat is, ami több ágazatban is áramkimaradásokat és szolgáltatásleállást okozhat.

Mind az országoknak, mind pedig a vállalatoknak erőteljesebb kiberbiztonsági stratégiát kell alkalmazniuk, hogy féken tudják tartani a szüntelen „ostromot”, amely a digitalizálódó és automatizálódó világban egyre komolyabb problémát okoz.

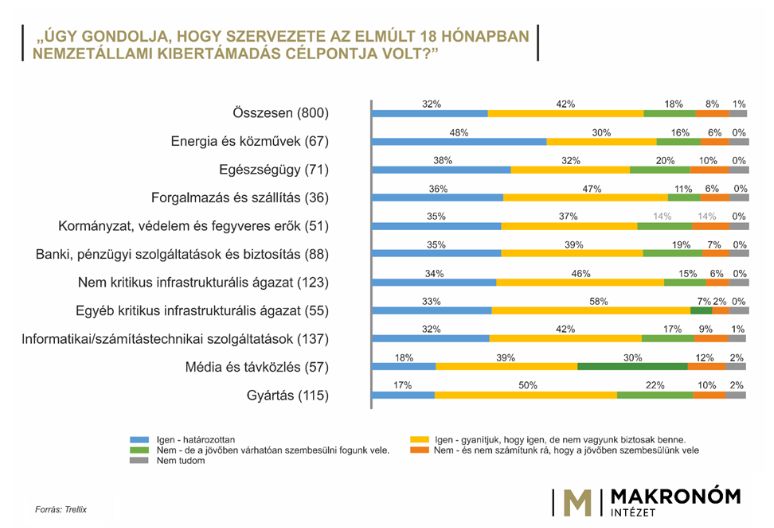

A Trellix 2021 novembere és decembere között 800 informatikai biztonsági döntéshozó körében végzett felmérést az Egyesült Államokból, az Egyesült Királyságból, Németországból, Franciaországból, Japánból, Indiából és Ausztráliából. A válaszadók 500 vagy annál több alkalmazottat foglalkoztató szervezetekhez tartoztak különböző iparágakból, főként a kritikus infrastruktúrára összpontosítva. A válaszadók

És míg a válaszadók 18 százaléka számít arra, hogy ez a jövőben problémát fog jelenteni, mindössze 8 százalékuk nyilatkozott úgy, hogy egyáltalán nem számít arra, hogy ezt a kérdést hatékonyan kezelik. Különösen aggasztó, hogy ezt a meggyőződést azok a válaszadók vallják, akiknek a szervezete kritikus infrastruktúrának minősül. A szervezetek átlagosan úgy becsülik, hogy a 18 hónapos időszak alatt kétszer váltak nemzetállami támadás célpontjává.

A felmérés eredményei alapján a bankszektor, az energiaipar, a védelmi ágazat és az egészségügy a nemzetállami támadások vezető célpontjai közé tartozik.

A legtöbb szervezet

Ez összhangban van más kutatásokkal, amelyek szerint ők a legaktívabbak a kibertámadások alkalmazásában, jobban, mint bármely más állam. Arról, hogy a két szuperhatalom közül melyik követ el több támadást, megoszlanak a vélemények, függ a vizsgált időszaktól (az ukrajnai inváziót követően megsokszorozódott az Oroszországból érkező kibertámadások száma), a vizsgáló szervezettől és ügyfeleinek összetételétől is.

Miközben a Kína és az Egyesült Államok közötti technológiai háború egyre hevesebbé válik, a kiberfenyegetettséggel foglalkozó szakértők tapasztalatai összhangban állnak az FBI közelmúltbeli figyelmeztetésével a kínai kormány szellemi tulajdon ellopására irányuló erőfeszítéseiről.

Az elmúlt években az Egyesült Államok és Nyugat-Európa vállalatai körében az oroszországi fenyegetések irányították a kiberbiztonságra irányuló figyelem és a beruházások nagy részét, különösen azután, hogy Oroszország februárban megszállta Ukrajnát.

Ami azonban az államilag támogatott behatolásokat illeti, a CrowdStrike amerikai kiberbiztonsági technológiai vállalat adatai szerint a 2020 közepe és 2021 közepe közötti támadások elképesztő 67 százaléka mögött Kína állt, szemben az orosz kormány mindössze 1 százalékával.

A kínai kormány 2015-ben fogadta el a „Made in China 2025” stratégiáját, amely meghatározza azokat az iparágakat, amelyeket a jövőben a legfontosabbnak tart:

A kibervédelmi szakértők szerint ez a dokumentum rendkívül hasznos a kínai kormányzat által elkövetett szellemi tulajdonjog-lopások elleni védekezési stratégia kidolgozásához is. Szinte az összes iparág veszélyeztetett, de a legnagyobb fenyegetés az energiaiparra, a repülőgépiparra, a védelmi technológiára és a kvantumszámítástechnikára összpontosul.

Kétségtelen, hogy Kína „a fenyegetések relevanciája szempontjából vezető nemzetként emelkedik ki, legalábbis Amerika számára” - mondta el Tom Hegel, a SentinelOne kiberbiztonsági vállalat vezető fenyegetéselemzője.

Ezt az elképzelést erősítette meg az FBI és az MI5 nemrég, 2022 júliusában, amikor is kiadott egy eddig példátlan, közös figyelmeztetést a szellemi tulajdonjogok Kína általi ellopásának veszélyéről.

Az üzleti vezetők előtt Londonban tartott beszédében Christopher Wray, az FBI igazgatója azt mondta, hogy

Ami a titkos katonai technológiai kémkedést illeti, az Edward Snowden, volt NSA alvállalkozó által kiszivárogtatott dokumentumok is megerősítették, hogy a kínai kormány hekkerei 2011-től kezdve adatokat loptak az F-35 Lightning II-ről, amelyeket vélhetően felhasználtak a kínai repülőgépek, köztük F-35-öshöz feltűnően hasonló J-31 és J-20 tervezésénél.

További jelentősebb incidensek közé tartozott, hogy a kínai kormány 2021-ben széles körben kihasználta a Microsoft Exchange biztonsági réseit, ami 10 000 amerikai vállalat hálózatának a veszélyeztetéséhez vezetett, és legalább 30 ezer Microsoft-ügyfelet érintett. Mindazonáltal a közelmúltban a szellemi tulajdon eltulajdonításának fókusza a hagyományos haditechnológiáktól a csúcstechnológiai és biotechnológiai ágazatok felé tolódott el. Az Egyesült Államok például 2020 közepén azzal vádolta meg a kínai kormány hekkereit, hogy megpróbáltak adatokat lopni a COVID-19 vakcinát fejlesztő Modernától.

Az elmúlt években a kínai kibertámadások stílusa is kifinomultabbá vált: a CrowdStrike jelentése szerint a kínai támadók 2021-ben egy tucat közzétett sebezhetőséget használtak ki, szemben az előző évi mindössze kettővel.

mint ahogyan azt a 2021 decemberében felfedezett Log4Shell esetében is történt, amely a széles körben használt Apache Log4j szoftver súlyos sebezhetőségét használta ki. A kínai kormány állítólag megbüntette a kínai székhelyű Alibaba technológiai óriáscéget, amiért a Log4j mögött álló fejlesztőket hamarabb tájékoztatta a hibáról, mint a kormányt.

és a jövőben a fentebb említettekhez hasonló kibertámadásokat folytathat az Egyesült Államok és Nyugat-Európa ellen, ha meg akarja akadályozni a Tajvannak szánt támogatás folyósítását. Szakértők úgy vélik, hogy Kína egy ilyen helyzetre készülve már most keresi a kritikus infrastruktúrák elleni támadás lehetőségeit…

Elemzésünk következő, III. részét néhány napon belül közöljük.

Korábbi részek: Így néz majd ki egy vérre menő kiberháború! (1. rész)

Az elemzés eredeti forrása:

Makronóm Intézet – A KIBERHADVISELÉS ÉS A KIBERVÉDELEM SZEREPE A BIZTONSÁGPOLITIKÁBAN – A MAKRONÓM INTÉZET BIZTONSÁGPOLITIKAI ELEMZÉSE

(Fotó: 123RF)